📢 转载信息

原文作者:Arko Dutta, Eashan Kaushik, Sheetal Mohite, and Tanuja Joshi

Amazon Bedrock AgentCore Gateway 为管理 AI 智能体如何连接到组织内的工具和 MCP 服务器提供了一个集中层。它将身份验证、可观测性和策略执行整合到单一端点,无需再单独配置和保护每个 MCP 服务器的连接。

在本文中,我们将逐步介绍如何配置 AgentCore 网关,以使用授权码流(Authorization Code flow)连接到受 OAuth 保护的 MCP 服务器。

将 AgentCore 网关用作 MCP 服务器端点

随着组织 AI 智能体部署规模的扩大,团队依赖的 MCP 服务器数量也在激增。开发人员正采用 Amazon Bedrock AgentCore 网关作为访问多个 MCP 服务器的单一端点。团队无需在每个 IDE 中单独配置每个 MCP 服务器,而是通过单一网关 URL 在不同工具中一致地访问完整的 MCP 工具集。

随着团队从自定义 MCP 服务器转向采用生产级的第三方解决方案(如来自 AWS、GitHub、Salesforce 和 Databricks 的服务),这种模式正在加速普及。许多企业级 MCP 服务器要求进行 OAuth 2.0 授权,智能体必须代表用户进行身份验证后才能调用工具。AgentCore 网关现在通过 Amazon Bedrock AgentCore Identity 全面支持 OAuth 2.0 授权码流,确保智能体无需在代码中嵌入凭据即可安全访问受保护的服务器。

核心术语

- AgentCore 网关用户 – 通过 MCP 客户端消费 AgentCore 网关工具的最终用户。

- 管理员用户 – 负责管理和维护 AgentCore 网关的用户,负责将 MCP 服务器、工具或 API 挂载到网关。

- MCP 服务器 – 本文假设服务器由 OAuth 2.0 授权码流保护,需要用户交互完成认证。

授权码流的工作原理

我们提供两种目标创建方式以支持授权码授予类型:

- MCP 服务器目标创建期间的隐式同步:管理员在创建或更新目标时完成授权码流,网关会预先发现并缓存 MCP 服务器工具。

- 创建目标时预先提供 Schema:管理员直接提供工具 schema,无需动态从服务器获取。这种方式即便在无法人工交互的情况下也能工作,且网关用户在浏览工具列表时无需频繁认证。

URL 会话绑定

URL 会话绑定验证发起 OAuth 授权请求的用户是否与授予权限的用户为同一人,有效防止授权 URL 泄露导致的安全隐患。

解决方案概览

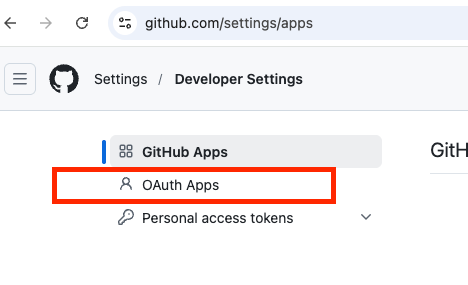

在本文中,我们将以 GitHub MCP 服务器为例,演示如何将其挂载到 Amazon Bedrock AgentCore 网关。请参考相关代码仓库进行实践。

总结

通过 AgentCore 网关集中化身份验证,团队可以使用 Amazon Bedrock AgentCore Identity 安全地管理凭据,同时为开发人员提供无缝访问受保护工具的体验。我们鼓励您探索提供的示例,并根据组织的实际 MCP 服务器架构进行适配。

🚀 想要体验更好更全面的AI调用?

欢迎使用青云聚合API,约为官网价格的十分之一,支持300+全球最新模型,以及全球各种生图生视频模型,无需翻墙高速稳定,文档丰富,小白也可以简单操作。

评论区